Браузер Tor доводит конфиденциальность в Интернете до крайности. Благодаря зашифрованному и анонимному соединению Tor помогает вам получить доступ к неиндексированной части Интернета, известной как даркнет. Но как работает этот темный веб-браузер? Он в безопасности? Узнайте о Tor и его плюсах и минусах, а также используйте Avast Secure Browser для более чистого и быстрого приватного просмотра.

Что такое Tor-браузер, безопасно ли это и как им пользоваться?

Что такое Тор Браузер?

Tor (The Onion Router) — это сеть, которая анонимизирует интернет-трафик, обеспечивая полностью приватный просмотр. Tor Browser скрывает ваш IP-адрес и активность в Интернете, перенаправляя ваш веб-трафик через ряд различных маршрутизаторов, известных как узлы. Поскольку Tor скрывает активность в Интернете и блокирует отслеживание, его используют осведомители, журналисты и другие лица, которые хотят защитить конфиденциальность в Интернете.

Tor анонимизирует веб-трафик с помощью специальной техники шифрования, изначально разработанной ВМС США для защиты сообщений американской разведки. Сегодня Tor — это платформа конфиденциальности с открытым исходным кодом, доступная каждому. Хотя некоторые страны, например Китай, вообще запретили его использование.

В дополнение к веб-браузеру Tor также предоставляет onion-сервисы через свою onion-сеть, чтобы обеспечить анонимность веб-сайтов и серверов. [dot]onion веб-адрес, доступный исключительно через браузер Tor, защищает личность веб-сайта и посетителей.

Благодаря сложному зашифрованному соединению, обеспечивающему анонимность для хостов и посетителей, Tor часто используется для создания темной сети и доступа к ней . Таким образом, Tor — это само определение темного веб-браузера.

Как работает Tor, темный веб-браузер?

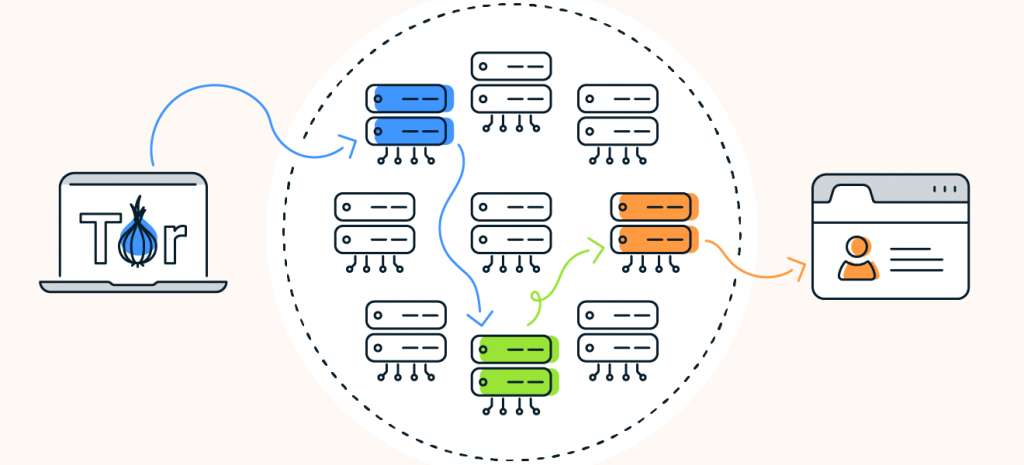

Tor использует луковую маршрутизацию для шифрования и перенаправления веб-трафика через луковую сеть Tor. Как только данные защищены несколькими уровнями шифрования, веб-трафик проходит через ряд сетевых узлов, называемых луковыми маршрутизаторами. Каждый маршрутизатор (или узел) «снимает» слой шифрования до тех пор, пока данные не прибудут к конечному пункту назначения в полностью расшифрованном виде.

Tor анонимно передает зашифрованные данные по трем уровням международных прокси-серверов, составляющих схему Tor. Давайте подробнее рассмотрим три уровня сетевых узлов:

- Узел входа/охраны: во-первых, Tor Browser случайным образом подключается к общеизвестному узлу входа. Входной узел вводит свои данные в схему Tor.

- Промежуточные узлы: В них ваши данные полностью зашифрованы. Затем он отправляется через ряд узлов, которые расшифровывают данные по одному уровню за раз. Для обеспечения анонимности каждый промежуточный узел знает только идентификатор предыдущего и последующего промежуточных узлов.

- Выходной узел: после удаления последнего уровня шифрования расшифрованные данные покидают сеть Tor через выходной узел и достигают конечного пункта назначения сервера.

Tor отправляет ваш трафик через несколько уровней шифрования

Браузер Tor отправляет веб-трафик через входной узел (синий), промежуточный узел (зеленый) и выходной узел (оранжевый) для шифрования и расшифровки трафика.

Звучит сложно, правда? Да, и это так. Но, к счастью, для того, чтобы знать, как использовать Tor Browser, не требуется докторская степень в области компьютерных наук. Он удивительно прост в использовании.

Tor Browser скрывает ваш IP? Как?

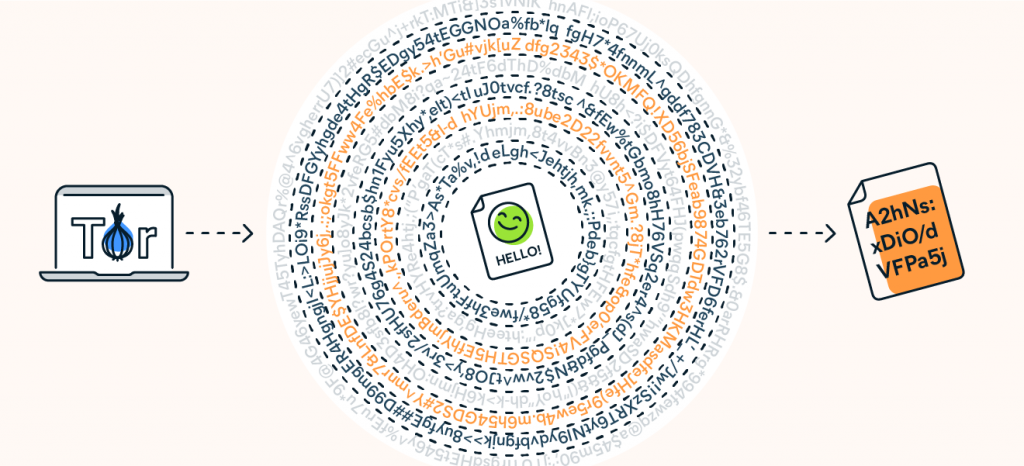

Технология луковой маршрутизации Tor Browser чрезвычайно эффективна для сокрытия вашего IP-адреса от наблюдения за сетью или анализа трафика. Помимо передачи данных через сетевые узлы для сокрытия вашего местоположения и личности, луковая маршрутизация использует многоуровневое шифрование для еще большей защиты конфиденциальности.

Поскольку данные, зашифрованные Tor, должны быть «очищены» через более чем 7000 независимых повторных передач по сети, прежде чем они будут полностью расшифрованы, когда интернет-трафик достигает пункта назначения, источник полностью скрыт. Этот сложный процесс показывает, насколько безопасен Tor при защите данных и сокрытии вашего IP-адреса от веб-сайтов, вашего интернет-провайдера и даже правительства.

Tor расшифровывает веб-трафик через 7000 уровней сетевых ретрансляторов для максимальной конфиденциальности

Ваш веб-трафик проходит через тысячи уровней расшифровки при подключении к Интернету через Tor Browser.

Является ли Tor Browser анонимным?

Tor Browser является анонимным в том смысле, что он скрывает ваше местоположение и активность в Интернете, но есть ограничения. Хотя интернет-провайдер не может видеть вашу активность в Интернете или зашифрованные данные Tor, он все же может знать, что вы используете Tor. Вас также могут идентифицировать, если вы входите в онлайн-аккаунт или предоставляете информацию на веб-сайте при использовании Tor.

В чем разница между Tor Browser и прокси-сервером?

Прокси-сервер выступает в роли посредника между вами и веб-сайтами и сервисами. Хотя прокси-серверы скрывают ваш IP-адрес и местоположение, они не шифруют ваш интернет-трафик, а это означает, что ваши данные все равно будут раскрыты при передаче. Браузер Tor намного безопаснее благодаря луковой маршрутизации и многоуровневому шифрованию, которое анонимизирует ваше местоположение и защищает ваши данные от хакеров, веб-трекеров и других шпионов.

Использование прокси-сервера в сочетании с Tor Browser может помочь скрыть тот факт, что вы подключились к Tor, но не дает никаких дополнительных преимуществ кибербезопасности. Не знаете, какой инструмент приватного просмотра вам нужен? Прочтите наше руководство, чтобы узнать, что лучше: VPN, прокси или Tor.

Является ли Tor VPN?

Tor — это не то же самое, что VPN, хотя оба инструмента обеспечивают шифрование и перенаправляют ваш веб-трафик в другую сеть. Ключевое различие между Tor и VPN заключается в том, что сеть VPN управляется центральным поставщиком услуг, тогда как сеть Tor децентрализована и управляется добровольцами.

Кроме того, Tor и VPN используют разные подходы к маршрутизации данных. VPN отправляет ваш веб-трафик на сервер, который передает его в Интернет. Метод луковой маршрутизации Tor перенаправляет ваши данные через ряд независимых узлов. Хотя Tor работает медленнее, процесс перенаправления данных через узлы затрудняет сопоставление вашей активности с вашей личностью.

Для чего используется Tor Browser?

Браузер Tor в основном используется как анонимный метод просмотра. От журналистов и организаций гражданского общества, стремящихся избежать шпионажа или политических репрессий, до обычных людей, беспокоящихся о конфиденциальности в Интернете, пользователи Tor Browser представляют собой разнообразную группу. Но преступники также пользуются анонимностью Tor для осуществления незаконных действий в даркнете и за его пределами.

Можно ли быть отслеженным при использовании Tor?

Несмотря на впечатляющие функции конфиденциальности, все еще есть способы отслеживать пользователя с помощью Tor. Луковая маршрутизация — это изощренный способ избежать отслеживания местоположения, но идеальной онлайн-анонимности не существует.

Несмотря на то, что ваш интернет-трафик зашифрован в Tor, интернет-провайдер все равно может видеть, что вы подключены к Tor. Кроме того, Tor не может защитить от отслеживания на входных и выходных узлах сети . Любой, кто владеет и управляет узлом входа, увидит его реальный IP-адрес. А на выходном узле незашифрованный трафик уязвим для перехвата.

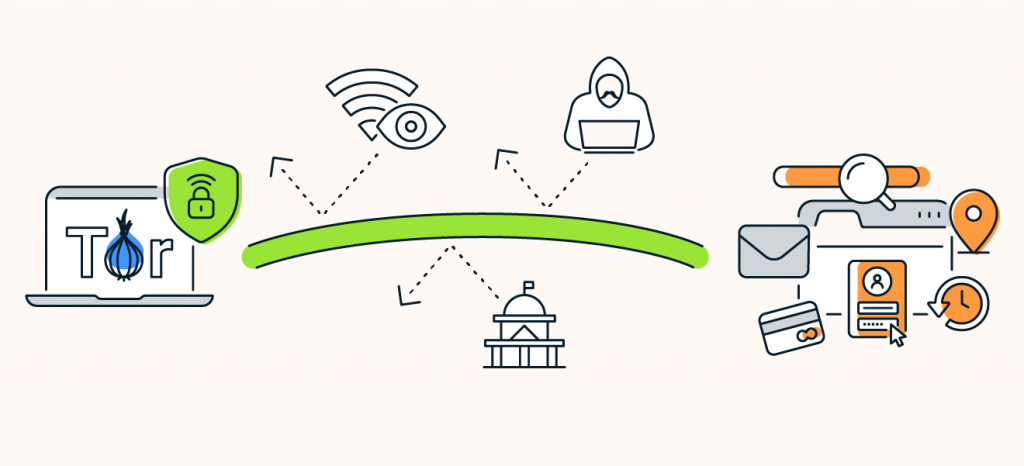

Вы можете защититься от недостатков Tor, комбинируя его с VPN, обеспечивающей сквозное шифрование. Это означает, что ваш веб-трафик будет полностью зашифрован на входных и выходных узлах сети Tor, а использование «VPN-over-Tor» защитит ваш реальный IP-адрес от любых посторонних глаз, скрывающихся на этих шлюзах.

Используйте Tor Browser с VPN, чтобы убедиться, что ваш веб-трафик зашифрован от входящего до исходящего

Используйте Tor с VPN, чтобы ваш веб-трафик был полностью зашифрован.

Причины использовать Tor

Одной из основных причин использования Tor является высокий уровень конфиденциальности, обеспечиваемый луковой сетью. Протоколы безопасности Tor не только позволяют пользователям безопасно получать доступ к веб-сайтам и скрывать свой IP-адрес, браузер с открытым исходным кодом, бесплатный и простой в использовании, особенно с учетом комплексной защиты, которую он предлагает.

Законен ли браузер Tor?

Использование Tor Browser является законным в большинстве стран, хотя с ним связано клеймо, поскольку Tor часто ассоциируется с преступностью в даркнете. Но, несмотря на свою ухудшающуюся репутацию, в даркнете размещается множество легитимных ресурсов, таких как википедия даркнета , защищенные почтовые сервисы и поисковые базы данных. Если человек не занимается незаконными действиями, использование даркнета для защиты конфиденциальности не является преступлением.

Тем не менее, использование Tor может привлечь чрезмерное внимание к вашей веб-активности, что может быть контрпродуктивным, если вы ищете конфиденциальность. Известно, что интернет-провайдеры замедляют скорость интернета и даже связываются с клиентами по поводу использования Tor. Ваше правительство также может отслеживать ваши действия, если вы используете Tor.

В некоторых странах использование Tor запрещено. Китай запретил анонимный просмотр, что сделало Tor незаконным. Другие страны, такие как Россия и Венесуэла, активно пытаются помешать своим гражданам использовать Tor. Если вы заинтересованы в анонимном просмотре, сначала проверьте, разрешены ли Tor или VPN в вашей стране.

Безопасен ли браузер Tor?

Браузер Tor обычно считается безопасным благодаря протоколу луковой маршрутизации, который шифрует ваши данные и скрывает ваш IP-адрес. Но у Tor есть некоторые уязвимости, и, как и в случае с любым браузером, пользователи остаются уязвимыми для онлайн-угроз, от вредоносных программ до фишинга.

Знание того, как безопасно использовать Tor, означает использование его вместе с другими инструментами кибербезопасности, поэтому настройте VPN, чтобы воспользоваться сквозным шифрованием. И убедитесь, что ваша сеть защищена брандмауэром и лучшим антивирусным программным обеспечением.

Браузер Tor и даркнет

Для многих Tor является синонимом даркнета, неиндексированной части Интернета, доступной только в определенных браузерах. Связь между Tor и даркнетом началась с Silk Road, первого рынка даркнета, где клиенты могли покупать наркотики и другие нелегальные товары. Во время работы к печально известному онлайн-рынку можно было получить доступ только через Tor.

Как браузер, который обеспечивает анонимность как для хостов сайта, так и для посетителей, привлекательность Tor для всех, кто имеет доступ к даркнету, очевидна. Хотя темная сеть — это не просто убежище для незаконных действий, доступ к темной сети через браузер onion популярен среди преступников.

Но Tor не предназначался для использования в преступной деятельности и не предназначался для использования в качестве «браузера даркнета». Tor — законный и эффективный инструмент конфиденциальности в Интернете, используемый многими пользователями, которые ценят конфиденциальность в Интернете и безопасность данных.

Недостатки браузера Тор

Хотя Tor является сложным инструментом конфиденциальности, у него есть ряд недостатков, некоторые из которых противоречат преимуществам кибербезопасности.

Вот недостатки использования Tor:

- Низкая скорость: Tor — медленный браузер. Луковая маршрутизация шифрует веб-трафик и отправляет его через ряд сетевых узлов. Это отлично подходит для конфиденциальности, но сложный процесс приводит к низкой скорости по сравнению с другими браузерами. Хотя есть способы сделать Tor быстрее, вы не можете значительно увеличить скорость.

- Стигма: Tor приобрел досадное клеймо нелегальности из даркнета. Интернет-провайдеры и правительства могут видеть, кто использует браузер. Для людей, стремящихся к конфиденциальности, Tor может привести к обратному.

- Блокировка: некоторые сетевые администраторы блокируют Tor. Некоторые веб-сайты также отслеживают и блокируют веб-трафик, исходящий от выходных узлов Tor. Но вы можете замаскировать использование узла, используя мосты Tor или VPN.

- Уязвимости: хотя Tor предназначен для анонимности, луковая сеть уязвима как на входных, так и на выходных узлах. Поскольку в этих точках интернет-трафик не шифруется, ваши данные могут быть перехвачены, а ваш IP-адрес может быть раскрыт.

Другие темные веб-браузеры

Хотя Tor Browser тесно связан с просмотром темной сети, у него также есть конкуренты. Есть и другие браузеры, которые также могут получить доступ к даркнету. Хотя Tor обеспечивает анонимность, у этих других браузеров есть свои преимущества.

Проверьте эти другие темные веб-браузеры:

- Subgraph OS: Эта операционная система с открытым исходным кодом спроектирована так, чтобы быть устойчивой к слежке и другим шпионам. Информатор Эдвард Сноуден упомянул браузер, подчеркнув его потенциал.

- Firefox: хотя этот популярный и доступный браузер может получить доступ к даркнету, ему не хватает функций безопасности.

- Waterfox: Браузер Waterfox, основанный на Firefox, работает быстро и имеет защиту от отслеживания для защиты вашей конфиденциальности.

- I2P — Invisible Internet Project: Подобно Tor, это полностью зашифрованный уровень частной сети.

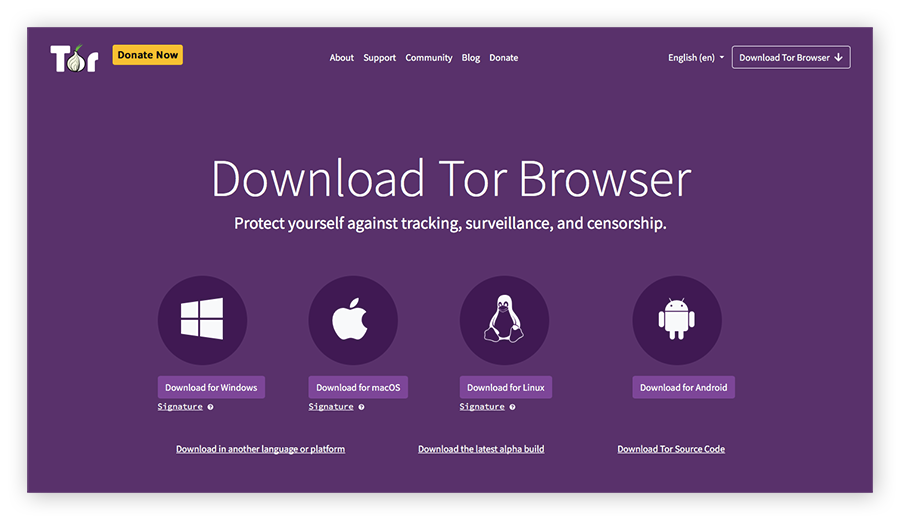

Как использовать Tor Browser на Windows и Mac

В настоящее время Tor доступен для Windows, Mac и Linux. Это приложение на основе Firefox, которое загружается и устанавливается на ваш компьютер. После установки вы можете использовать Tor для доступа к общедоступному Интернету, а также к веб-сайтам .onion.

Вот как использовать Tor на Windows и Mac:

- На веб-сайте проекта Tor перейдите на страницу загрузки Tor Browser.

- Щелкните ссылку для загрузки для вашей операционной системы.

Страница загрузки на сайте проекта Tor

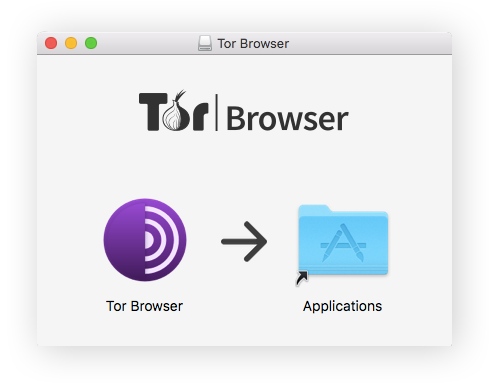

- После загрузки установите приложение Tor Browser.

Установка приложения Tor Browser на iOS

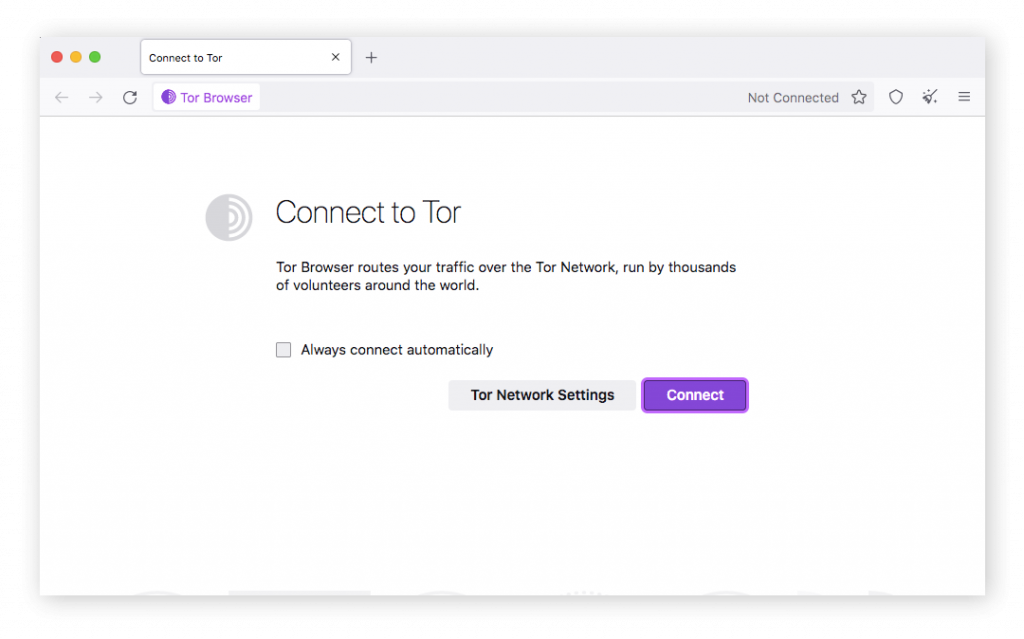

- Запустите приложение Tor Browser и подключитесь к сети Tor.

Браузер Tor подключается к сети

Теперь, когда вы настроили Tor на своем компьютере, вы можете изменить браузер по умолчанию для обеспечения максимальной конфиденциальности. Ознакомьтесь с нашим обзором лучших браузеров с точки зрения безопасности и конфиденциальности.

Как использовать Tor на мобильном телефоне

Tor доступен только на мобильных устройствах Android, так как версии для iPhone нет. Tor Browser — это приложение, которое вы можете загрузить с веб-сайта проекта Tor и из магазина Google Play.

Вот как получить доступ к Tor на устройстве Android:

- На веб-сайте проекта Tor перейдите на страницу загрузки Tor Browser. Или найдите и загрузите приложение в магазине Google Play.

Загрузка Tor со страницы загрузки Tor Browser

- Загрузите приложение на свое Android-устройство.

Установка Tor для Android из магазина Google Play

- Нажмите на значок приложения на главном экране, чтобы запустить браузер.

Коснитесь значка приложения Tor на главном экране, чтобы запустить браузер

Просматривайте безопасно и конфиденциально в Интернете

Хотя Tor — мощный инструмент для анонимного просмотра, он не идеален. Tor работает медленно и может быть уязвим для атак. И это может привлечь нежелательное внимание со стороны правительства или вашего интернет-провайдера. Если вы ищете безопасную и частную альтернативу, которую также намного проще использовать, чем Tor, выберите Avast Secure Browser.

Легкий, быстрый и простой в использовании Avast Secure Browser обеспечивает строгую конфиденциальность в Интернете, не позволяя хакерам украсть ваши данные, блокируя вредоносные ссылки и предупреждая вас об опасных веб-сайтах. Avast Secure Browser также заставляет веб-сайты использовать шифрование и легко интегрируется с VPN для максимальной безопасности и конфиденциальности.